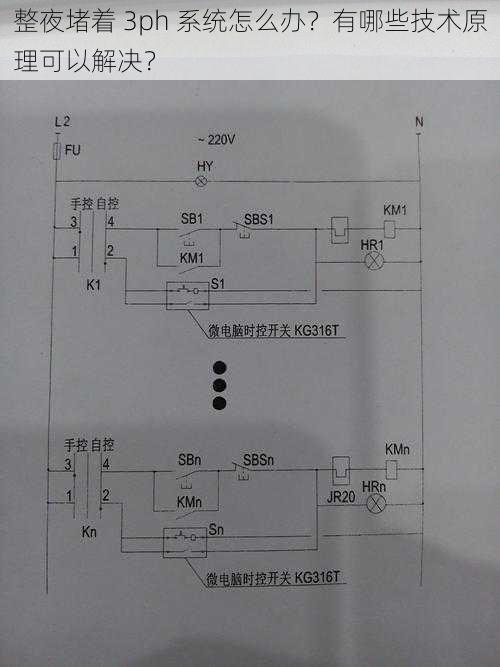

整夜堵着 3ph 系统怎么办?有哪些技术原理可以解决?

随着互联网的普及和数字化转型的加速,信息技术在各个领域的应用越来越广泛。随之而来的是网络安全问题的日益突出,其中 DDoS 攻击是一种常见的威胁。DDoS 攻击的目的是通过大量的虚假流量阻塞目标系统,使其无法正常服务。本文将从 5 大维度拆解整夜堵着 3ph 系统的技术原理,并提供建议和观点。

一、DDoS 攻击的原理与危害

DDoS 攻击是一种分布式拒绝服务攻击,攻击者通过控制大量的傀儡机(bot)向目标系统发送大量的请求,导致目标系统无法承受而瘫痪。DDoS 攻击的危害主要体现在以下几个方面:

1. 导致目标系统瘫痪,无法正常提供服务。

2. 消耗目标系统的资源,包括带宽、内存和 CPU 等。

3. 造成经济损失,例如服务提供商因遭受 DDoS 攻击而导致的服务中断费用。

4. 影响企业的声誉和形象。

二、整夜堵着 3ph 系统的技术原理

1. 流量攻击:攻击者通过发送大量的流量数据包,阻塞目标系统的网络接口,导致目标系统无法正常接收和处理数据。

2. 应用层攻击:攻击者通过发送大量的 HTTP 请求或其他应用层协议的数据包,阻塞目标系统的应用程序,导致目标系统无法正常处理业务请求。

3. CC 攻击:攻击者通过模拟多个用户对目标系统进行大量的请求,导致目标系统的资源被耗尽,无法正常响应请求。

4. SYN Flood 攻击:攻击者通过发送大量的 SYN 数据包,阻塞目标系统的 TCP 连接,导致目标系统无法建立新的连接。

5. UDP Flood 攻击:攻击者通过发送大量的 UDP 数据包,阻塞目标系统的 UDP 端口,导致目标系统无法接收和处理 UDP 数据包。

三、DDoS 攻击的检测与防范

1. 流量检测:通过对网络流量进行监测和分析,检测是否存在异常的流量峰值。

2. 应用层检测:通过对应用层协议的数据包进行监测和分析,检测是否存在异常的请求模式。

3. CC 攻击检测:通过对大量的请求进行监测和分析,检测是否存在异常的请求模式。

4. SYN Flood 攻击检测:通过对 SYN 数据包进行监测和分析,检测是否存在异常的连接请求。

5. UDP Flood 攻击检测:通过对 UDP 数据包进行监测和分析,检测是否存在异常的端口占用。

四、DDoS 攻击的防范策略

1. 加强网络安全防护:包括加强网络拓扑结构的安全性、加强访问控制策略、加强数据备份和恢复等。

2. 部署 DDoS 防护设备:包括硬件 DDoS 防护设备和软件 DDoS 防护设备。

3. 加强监测和预警:通过对网络流量、应用程序和系统资源进行实时监测和分析,及时发现 DDoS 攻击的迹象,并采取相应的防范措施。

4. 加强应急响应:制定完善的应急响应预案,在遭受 DDoS 攻击时能够快速响应并采取有效的措施进行处理。

五、结论与行动指南

DDoS 攻击是一种严重的网络安全威胁,整夜堵着 3ph 系统的技术原理也在不断地发展和变化。为了保障网络安全,我们需要不断地加强网络安全防护、部署 DDoS 防护设备、加强监测和预警、加强应急响应等方面的工作。我们也需要加强对网络安全法律法规的制定和完善,加强对网络安全人才的培养和引进,提高全社会的网络安全意识和防范能力。

建议行动指南:

1. 定期进行网络安全风险评估,及时发现和解决网络安全问题。

2. 加强员工的网络安全培训,提高员工的网络安全意识和防范能力。

3. 建立健全的网络安全管理制度,规范网络安全管理流程。

4. 加强与网络安全专业机构的合作,共同应对网络安全威胁。

DDoS 攻击是一种复杂的网络安全威胁,需要我们采取综合的防范措施。通过加强网络安全防护、部署 DDoS 防护设备、加强监测和预警、加强应急响应等方面的工作,我们可以有效地提高网络安全水平,保障网络的稳定运行。